«Le gendarme des données personnelles a enregistré 5.037 notifications de violation de données en 2021, soit une hausse de 79 % sur un an. Elles concernent notamment près de 2.200 attaques par rançongiciel.»

Voici ce que l’on peut lire en préambule de l’article des Echos (11/05) suite à une communication de la CNIL. C’est quatre fois plus d’attaques que l’année précédente (toujours selon le même organisme).

Parmi les cibles connues, on peut malheureusement compter les utilisateurs de Google Workspace qui synchronisent le contenu de leur Drive sur leur poste local.

- Le ransomware (ou rançongiciel) chiffre les fichiers du disque dur local, et les renomme avec une extension exotique.

- Les fichiers se retrouvent synchronisés avec la version en ligne de Google Drive.

- Tous les utilisateurs qui essaient d’ouvrir ces fichiers se retrouvent bloqués, à moins de payer la rançon…

A moins de payer la rançon ?

Non, pas obligatoirement !

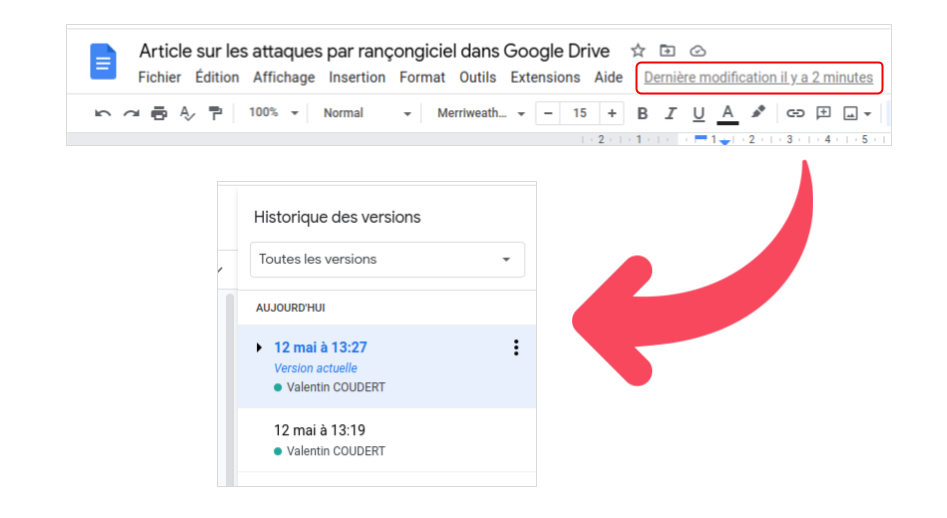

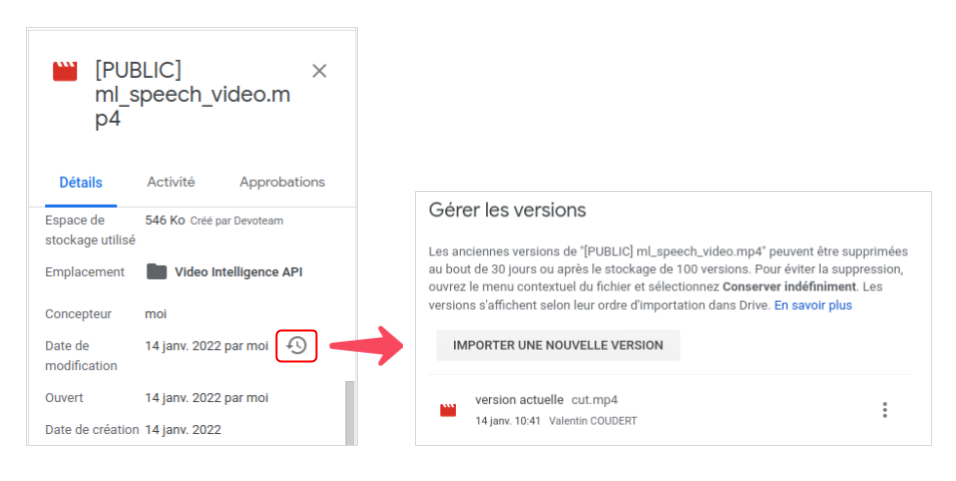

Grâce au système de versionnage de Google Drive, un document modifié ne devient qu’une nouvelle version de ce qu’il était, et l’historique de ces modifications est conservé. On peut à tout moment, pour n’importe quel document, retourner à un état précédent. En image, la gestion des versions pour des documents natifs Drive (type Docs, Slides, Sheets…) ou non natifs (PDF, images, vidéos…).

Un élément chiffré par un rançongiciel n’est donc bien souvent qu’une nouvelle version du document initial: il ne reste qu’à restaurer la bonne révision ! Un joli pied-de-nez aux hackers qui vous auront ciblé.

Oui mais… Sur une arborescence de plusieurs centaines ou milliers de fichiers, cela va me prendre des heures !

La durée d’indisponibilité ou de reprise d’activité (disaster recovery plan) est la métrique clé en cas d’attaque.

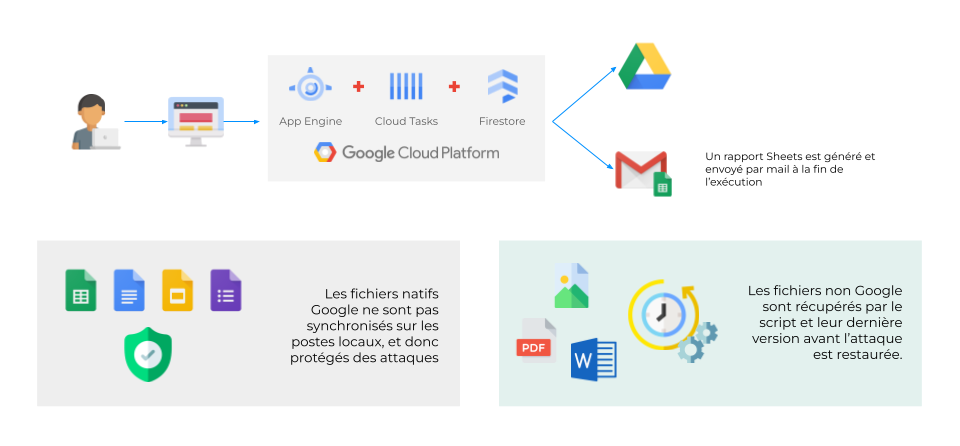

C’est la raison qui a poussé notre Digital Lab – l’équipe de développement de Devoteam G Cloud – de créer une application web toute simple qui permet de renseigner

- quand a eu lieu l’attaque (pour connaître quelle version restaurer – celle juste avant l’attaque)

- quels sont les utilisateurs et/ou les Drives impactés (cela évite de parcourir les Drive de toute la plateforme)

- et quelle extension exotique a été ajoutée aux fichiers (encore une fois pour limiter le temps de traitement)

L’application est plutôt à destination de vos équipes IT / administrateurs Workspace puisque celle-ci aura les permissions en lecture et écriture sur le Drive de votre plateforme.

L’architecture serverless et la parallélisation des actions via Cloud Tasks nous permettent de limiter au maximum le temps d’indisponibilité des fichiers. C’est là la force de la plateforme Google Cloud, qui héberge l’application.

Le mot de notre expert sécurité

“Devoteam G Cloud s’efforce d’apporter son expertise pour vous apporter une confiance accrue dans les solutions cloud GCP / Google Workspace.

Au-delà de cette solution pour Workspace, nous avons développé notre offre pour vous accompagner dans l’utilisation des différents services GCP et Workspace afin de renforcer votre sécurité opérationnelle (Security command center, Chronicle, Siemplify), la réalisation d’audit de sécurité et ainsi renforcer la résilience de vos services par l’adoption du modèle Zero trust avec Beyond Corp”.

– Paul Barbe, Cybersecurity Offer Lead, Devoteam G Cloud France.

Vous êtes intéressé par cette application ou par d’autres sujets de sécurité concernant vos environnements Workspace ou Google Cloud ?

N’hésitez pas à contacter notre équipe commerciale ou à échanger avec nous sur les réseaux !