Article rédigé par Alexandre Guichard

Contexte

Dans le contexte international actuel en Ukraine, le risque de cyberattaque est plus élevé. Il est donc important d’apporter la plus grande vigilance.

Cet article a pour but de partager les options disponibles dans votre domaine pour protéger les comptes utilisateurs sur Google Workspace.

Nous verrons également comment réagir en cas de compte compromis et ce que propose Google en termes de sécurité sur la protection des comptes utilisateurs. Les activités de piratage et d’influence soutenues par des états ne sont pas nouvelles pour Google. Au cours des 12 derniers mois, Google nous indique avoir émis des centaines d’avertissements d’attaques soutenues par un gouvernement à l’intention des Ukrainiens utilisant des produits comme Gmail.

Protéger les comptes utilisateurs

Activer la validation en deux étapes

Les vols ou fuites de mots de passes peuvent arriver, notamment lorsque ceux-ci sont utilisés sur plusieurs sites Web dont l’un a été piraté. Cela représente un vrai risque pour les données de l’entreprise.

La validation en deux étapes permet d’empêcher d’accéder à votre compte, même votre mot de passe est compromis.

Pour éviter les techniques d’hameçonnage courantes associées aux codes transmis par SMS, choisissez une deuxième étape de validation plus sécurisée :

- Clés de sécurité (étape de validation la plus sûre)

- Invites Google (plus sûres que les codes transmis par SMS)

- Application Google Authenticator (fonctionne en mode hors ligne)

Sécurité renforcée avec la Protection Avancée

Pour les personnes à haut risque dans votre entreprise (PDG, managers, comptes administrateurs…) vous risquez d’être visé par des attaques en ligne ciblées.

Pour ces types de comptes, nous vous conseillons de vous inscrire au Programme Protection Avancée afin de bénéficier d’un meilleur niveau de sécurité.

La Protection Avancée utilise des clés de sécurité pour vous protéger. Elle inclut également d’autres dispositifs de protection :

- blocage des applications non sécurisées

- protection avancés contre les téléchargements dangereux

Activer le Programme Protection Avancée

Mon compte est compromis, que faire ?

Lorsque les données d’un compte utilisateur fuites sur internet ou si le compte a été piraté nous vous conseillons de suivre ces étapes pour protéger le compte :

Etape 1 : Révoquer l’accès au compte

- Réinitialiser le mot de passe de l’utilisateur.

- Révoquer les jetons OAuth 2.0 du compte.

- Réinitialiser les cookies de connexion de l’utilisateur.

- Supprimez les mots de passe d’application créés par l’utilisateur

Étape 2 : Examinez le compte à la recherche d’activités non autorisées

- Consultez le journal d’audit des connexions

- Utilisez la recherche dans le journal des e-mails.

- Consultez les journaux d’audit pour toute modification de configuration récemment effectuée par l’utilisateur.

Etape 3 : Augmenter la sécurité du compte

Sécurité via l’accès contextuel (Enterprise Standard, Plus)

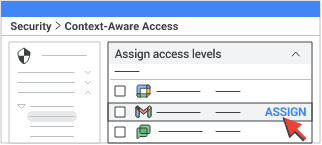

Pour aller plus loin dans la sécurité des outils Google, vous pouvez activer l’accès contextuel si vous avez des licences Workspace Enterprise Standard ou Plus.

L’accès contextuel va vous permettre de contrôler les applications auxquelles un utilisateur peut accéder en fonction de son contexte.

Par exemple, vous pouvez créer des règles d’accès aux applications, basées sur le lieu, les appareils ou l’adresse IP de l’utilisateur.

L’accès contextuel peut nécessiter l’installation de l’extension Chrome Endpoint Vérification. Certaines règles peuvent n’ont pas besoin de cette extension comme le contrôle des IPs. Dans un contexte changeant ou les personnes n’ont plus forcément accès à vos locaux, ce genre de contrôle par IP ne sera pas le plus pertinent, une option intéressante serait de passer par les ordinateurs d’entreprise.

Pour cela il faudra installer l’extension Chrome et ajouter la référence des PC de vos collaborateurs sur la console d’administration. Ainsi vous pourrez restreindre les connexions uniquement sur ordinateur d’entreprise.

Conclusion

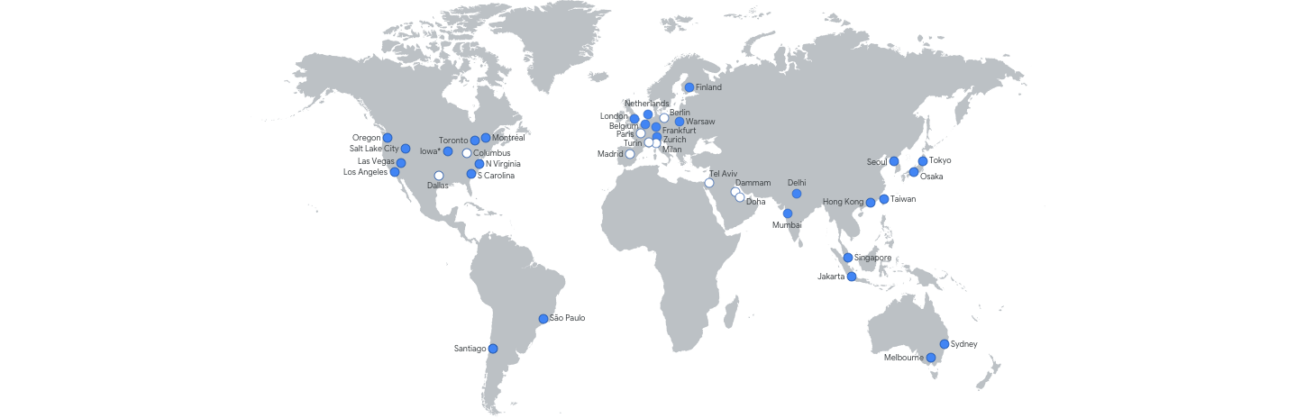

La sécurité de vos données passe en premier par la sécurisation des comptes Google de vos collaborateurs. Pour l’accès physique, Google a depuis des années mis en place les plus hauts niveaux de protection de ses data centers.

Pour ce qui concerne la localisation des données, Google stocke la donnée au plus près de l’utilisateur, en Europe, plusieurs centres de données peuvent être utilisés. Si Google a besoin, pour une raison ou une autre, de relocaliser les données d’un centre de données à un autre, ils ont l’habitude de le faire et cela sera sans impact pour les utilisateurs.

Pour conclure, la mise en place de l’ensemble de ces outils permet de prévenir la compromission des comptes utilisateurs. Vous serez également préparés en cas d’attaque et pourrez mettre en place les actions nécessaires.

N’hésitez pas à déployer massivement la double authentification qui reste aujourd’hui la meilleure solution pour sécuriser son compte.